Nieinwazyjna stymulacja nerwu błędnego usprawnia naukę dźwięków języka obcego

6 sierpnia 2020, 14:25Amerykańscy naukowcy opisali urządzenie przypominające wkładane do ucha zewnętrznego słuchawki, które za pomocą niedostrzegalnych, podprogowych, pulsów elektrycznych stymuluje nerw błędny, wspomagając w ten sposób naukę dźwięków nowego języka. Specjaliści uważają, że urządzenie może znaleźć szerokie zastosowanie, poprawiając również inne rodzaje uczenia.

Odkryto nową cząstkę

23 marca 2009, 10:31Naukowcy z Fermi National Accelerator Laboratory poinformowali o znalezieniu cząstki, której istnienia nie przewiduje teoria. Y(4140) ma niezwykłe właściwości, które mogą powiedzieć nam więcej o tym, w jaki sposób zbudowana jest materia.

Apple zmienia podejście do bezpieczeństwa

14 maja 2012, 08:28Prezes ds. technologicznych Kaspersky Lab, Nikolai Grebennikov, poinformował, że Apple zatrudniło jego firmę do pomocy przy zabezpieczeniu flagowego systemu operacyjnego

Śmieciowe produkty nie napędzają epidemii otyłości w USA?

6 listopada 2015, 13:57Najnowsze badanie Food and Brand Lab Uniwersytetu Cornella na reprezentatywnej próbie dorosłych wykazało, że dla 95% populacji nie ma związku między wskaźnikiem masy ciała (BMI) a spożyciem śmieciowego jedzenia.

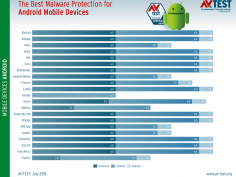

Skaner Google'a słabo chroni Androida

22 sierpnia 2018, 05:33Po raz szósty z rzędu Google'owski skaner antywirusowy Google Play Protect okazał się najgorszym spośród testowanych narzędzi do zabezpieczania Androida. Specjaliści z AV-Test przetestowali 21 skanerów antywirusowych.

Naukowcy z PAN i PW dokonali przełomu na polu wykrywania związków chemicznych w mikroskali

17 sierpnia 2021, 12:01Wychodząc naprzeciw rosnącemu zapotrzebowaniu na prowadzenie w czasie rzeczywistym analiz w zaledwie kilku mikrolitrach roztworu, naukowcy z Instytutu Chemii Fizycznej PAN pod kierunkiem Martina Jӧnssona-Niedziółki we współpracy z badaczami z Politechniki Warszawskiej udowodnili, że detekcja w tak małej skali jest możliwa.

LCD dla graczy

17 lipca 2006, 14:37Na rynek trafił monitor PG191 firmy ASUSTeK Computer. Ten 19-calowy LCD został stworzony z myśl o graczach. Producent zastosował w nim Power Bass System, a czas odpowiedzi matrycy, mierzony w systemie GTG (gray-to-gray) wynosi 2 milisekundy.

Skinput - interfejs na skórze

2 marca 2010, 12:47System "Skinput" ma być odpowiedzią na małe, niewygodne w obsłudze klawiatury telefonów komórkowych czy odtwarzaczy MP3. Łączy on w sobie technologię zdolną do wykrywania dźwięków o bardzo niskiejczęstotliwości oraz pikoprojektor.

Kaspersky zabezpieczy Snapdragony

14 maja 2013, 09:23Na podstawie umowy podpisanej przez Kaspersky Lab z Qualcommem, producentem procesorów Snapdragon, na urządzeniach przenośnych wyposażonych w te procesory instalowane będzie oprogramowanie zabezpieczejące produkcji Kaspersky'ego

Potencjał regeneracyjny gruczołów potowych spada z wiekiem

6 czerwca 2016, 12:18Grupa naukowców i dermatologów przygląda się roli gruczołów potowych w regeneracji skóry. Okazuje się, że ich odnawiająca funkcja zmniejsza się z wiekiem.